Vectra AI opublikowała raport o stanie bezpieczeństwa PaaS i IaaS

Rośnie zainteresowanie korzystaniem z platformy jako usługi (PaaS) i infrastruktury jako usługi (IaaS) do tworzenia aplikacji. Jak pokazuje najnowszy raport opracowany przez Vectra AI, korzyści wynikające z chmury należy zrównoważyć z zagrożeniami bezpieczeństwa, płynącymi z coraz bardziej złożonych, ewoluujących wdrożeń — zwłaszcza w usługach chmury publicznej, takich jak Amazon Web Services (AWS).

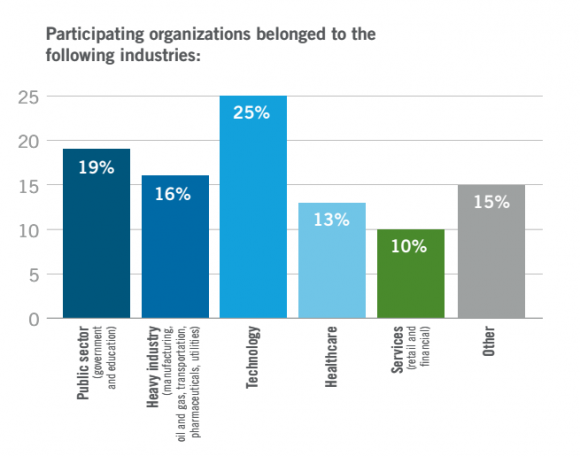

Vectra AI zbadała, w jaki sposób organizacje radzą sobie z bezpieczeństwem swoich wdrożeń w AWS. 70% badanych firm stanowiły duże organizacje zatrudniające ponad 1000 pracowników – wszystkie doświadczyły incydentu związanego z bezpieczeństwem w swoim środowisku chmury. Oto główne wnioski:

• Firmy intensywnie inwestują w operacje związane z bezpieczeństwem. Ponad połowa badanych firm zatrudniała dwucyfrową liczbę pracowników w centrach operacji bezpieczeństwa (SOC). Wzrost liczby pracowników potwierdzają również inne źródła danych i wskazują na ciągły wzrost wynagrodzeń analityków bezpieczeństwa, na których obecnie jest duże zapotrzebowanie.

• Zarówno pracownicy ds. bezpieczeństwa, jak i DevOps starają się być proaktywni i prewencyjni w swoich rolach. Chcą mieć możliwość przewidywania potencjalnych zagrożeń lub luk w zabezpieczeniach, zanim wykryją je hakerzy.

• Ryzyko rośnie wykładniczo, ponieważ coraz więcej osób uzyskuje dostęp do środowiska AWS. Oczekuje się, że wyzwania związane z bezpieczną konfiguracją chmury nadal będą rosnąć w najbliższej przyszłości ze względu na rozmiar, skalę i ciągłość zmian.

• Organizacje poszukują większej kontroli nad usługami AWS. Jeśli nie ma rozwiązania do monitorowania konkretnej usługi, zespoły ds. bezpieczeństwa nie mają możliwości sprawdzenia, czy usługa nie jest wykorzystywana przez hakerów, co ujawnia ogromny ślepy punkt.

• Chmura rozwinęła się tak bardzo, że bezpieczna i niezawodna konfiguracja jest obecnie prawie niemożliwa. Prawie jedna trzecia ankietowanych organizacji nie posiada procedur formalnego potwierdzenia przed przejściem na produkcję, a 64% z nich wdraża nowe usługi co tydzień lub częściej.

• Potrzebne jest rozwiązanie, które zapewni kompleksowe bezpieczeństwo w różnych obszarach. Specjaliści ds. bezpieczeństwa chcą automatyzacji działań w celu zwiększenia skuteczności. Zwiększenie nakładów pracy dodatkowymi zadaniami manualnymi tylko ich spowolni.

Specjaliści narzekają na brak narzędzi

36% osób biorących udział w badaniu Vectra AI to osoby pełniące role związane z bezpieczeństwem. Jak ujawniło badanie, inżynierowie bezpieczeństwa szukają kompleksowych dashboardów nawigacyjnych, które umożliwiają globalny przegląd infrastruktury firmy i niechcianej aktywności. Chcą być bardziej wydajni, jeżeli chodzi o czas na wdrażanie nowych funkcji i poprawek błędów, a także pomagając deweloperom we wdrażaniu, kompilowaniu i wydawaniu oprogramowania. Są sfrustrowani kryzysami, które zużywają firmowe zasoby, a które są możliwe do uniknięcia. Chcą też być proaktywni, unikać niepotrzebnej, reaktywnej pracy.

71% badanych korzysta z więcej niż czterech usług – to sprawia, że są jeszcze bardziej narażeni na ataki. Tylko 29% korzysta z trzech usług AWS — S3, EC2, IAM. 64% respondentów DevOps wdraża nowe usługi przynajmniej raz w tygodniu.

Niezależnie od pełnionych ról, wszyscy specjaliści ds. bezpieczeństwa potrzebują narzędzi, które pomogą im mądrze wykorzystać czas i ustalić priorytety, zapobiegać incydentom bezpieczeństwa i przewidywać ruchy atakujących.

– Wiele współczesnych narzędzi obejmuje tylko ułamek usług wdrażanych przez większość organizacji. Opracowana przez nas Vectra Detect dla AWS wykorzystuje sztuczną inteligencję do wykrywania, ustalania priorytetów i automatycznego zatrzymywania zaawansowanych ataków obejmujących globalne środowiska AWS. Pomaga DevOps pewnie migrować, rozwijać i wdrażać więcej aplikacji z dużą szybkością, elastycznością i skalowalnością. Z kolei dzięki wbudowanym w chmurę możliwościom wykrywania i reagowania na zagrożenia, zmniejsza ryzyko, że atakujący wykorzystają usługi AWS – wyjaśnia Christian Putz, Country Manager Vectra AI.

Brak procedur potwierdzenia wdrożenia przed przejściem do produkcji

Bezpieczna konfiguracja chmury, ze względu na rozmiar, skalę i ciągłe zmiany w obciążeniach pracą i infrastrukturze, pozostanie bardzo trudnym zadaniem.

30% ankietowanych organizacji nie ma procedury formalnego potwierdzenia wdrożenia przed przejściem do produkcji, a 40% przyznaje, że nie korzysta z przepływów pracy DevSecOps. To pokazuje, że chmura rozrosła się do tego stopnia, że jej bezpieczne skonfigurowanie jest prawie niemożliwe. I chociaż można kilka aplikacji skonfigurować tak, aby docierały do odpowiednich usług, przy liczbie osób, które mają dostęp do modyfikowania zarówno aplikacji, jak i usług, ryzyko jest zwielokrotnione o rząd wielkości.

Brak holistycznych rozwiązań

40% badanych organizacji deklaruje korzystanie z AWS w trzech lub więcej obszarach.

Natywne narzędzia do wykrywania zagrożeń oferowane przez dostawców usług w chmurze wymagają jednej konsoli dla każdego regionu, specjaliści ds. bezpieczeństwa muszą więc manualnie badać to samo zagrożenie w każdej konsoli regionalnej. Ponadto, natywne narzędzia wstrzymują tych, którzy próbują zautomatyzować działania i mogą zwiększyć ryzyko skutecznego naruszenia bezpieczeństwa.

Bezpieczna i pewna konfiguracja chmury będzie nadal testować zdolność wielu organizacji do obrony przed dzisiejszymi atakami. Starsze narzędzia zabezpieczające punkty końcowe są regularnie omijane przez cyberprzestępców, a nowy krajobraz chmurowy to dla cyberprzestępców Dziki Zachód.

Ponieważ organizacje nie zrezygnują z chmury, kontrola zagrożeń bezpieczeństwa musi pozostać priorytetem.

Źródło: vectra.ai

Polski biznes nie jest przygotowany na cyberzagrożenia

Cyberbezpieczeństwo dla firm – skuteczne rozwiązania iIT Distribution Polska

Emitel Partnerem Technologicznym Impact’25

Więcej ważnych informacji

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Konsument

Wzrost sprzedaży piw bezalkoholowych idzie w parze z inwestycjami w zieloną energię. Kompania Piwowarska ogranicza ślad węglowy i wspiera lokalne inicjatywy

Kompania Piwowarska kontynuuję realizację strategii „Lepsza Przyszłość 2030”, w której łączy ambitne cele środowiskowe, edukacja konsumentów oraz rozwój segmentu piw bezalkoholowych z realnym wsparciem dla lokalnych społeczności. Firma, będąca liderem polskiego rynku piwa, ogranicza emisję CO₂, zwiększa udział opakowań zwrotnych i angażuje pracowników w wolontariat, w tym m.in. w pomoc dla ofiar powodzi na Dolnym Śląsku.

Handel

D. Joński: Europa musi chronić swój rynek poprzez cła i wysokie standardy bezpieczeństwa dla importowanych towarów. Powinniśmy budować własny przemysł oparty na tańszej energii

Tańsza energia, a przez to niższe koszty produkcji w Europie to jeden z kierunków, który wskazuje Unia Europejska w rywalizacji z tanimi towarami z Azji, głównie z Chin. Jednocześnie rynek Starego Kontynentu powinien być chroniony poprzez zbalansowane cła oraz wysokie standardy bezpieczeństwa stawiane importowanym produktom. Zdaniem europosła Dariusza Jońskiego ważne jest rozwijanie przemysłu w Europie bez względu na narodowość właścicieli. Relacje z Chinami muszą zostać na nowo zdefiniowane i przebiegać na równych zasadach.

Handel

Poprawia się jakość raportów dużych spółek giełdowych dotyczących zrównoważonego rozwoju. Pozostają też obszary do dopracowania

Ekspertki i eksperci z Deloitte’a przeprowadzili analizę ujawnień taksonomicznych spółek notowanych na Giełdzie Papierów Wartościowych, która objęła sprawozdania z działalności za rok 2024 w części dotyczącej zrównoważonego rozwoju. To trzeci rok ujawniania stopnia zgodności przedsiębiorstw z Taksonomią Unii Europejskiej, co przekłada się na zwiększoną jakość i porównywalność prezentowanych danych. Jednocześnie można oczekiwać, że inwestycje zgodne z Taksonomią będą coraz istotniejszym elementem strategii rozwoju przedsiębiorstw w kolejnych latach.

Partner serwisu

Szkolenia

Akademia Newserii

Akademia Newserii to projekt, w ramach którego najlepsi polscy dziennikarze biznesowi, giełdowi oraz lifestylowi, a także szkoleniowcy z wieloletnim doświadczeniem dzielą się swoją wiedzą nt. pracy z mediami.

.gif)

|

| |

| |

|