Uczenie maszynowe i inteligentne systemy w ochronie przed cyberprzestępczością

Eksperci ds. cyberbezpieczeństwa zrobią wszystko, co w ich mocy, aby zapobiec skutecznemu włamaniu, ale wiedzą też, że ograniczanie dostępu do zasobów organizacji jest zupełnie niepraktyczne. Największym przełomem ostatnich lat jest wykorzystanie uczenia maszynowego do wykrywania, kiedy próba naruszenia zabezpieczeń zakończyła się sukcesem. Więcej na temat najnowszych metod i inteligentnych systemów zdradza Christian Putz z Vectra AI.

Wykrywanie anomalii w ruchu sieciowym

Czy ruch sieciowy generowany przez złośliwe oprogramowanie powoduje uruchomienie alarmów w momencie jego wykrycia? Okazuje się, że niekoniecznie. Jak wyjaśnia Christian Putz, dzieje się tak z kilku powodów.

– Przyjęcie normy bazowego działania zwykłych użytkowników jest wysoce problematyczne. Atakujący wiedzą, jak obejść wykrywanie anomalii. Będą maskować swoje działania, aby wyglądały, jakby były częścią normalnych operacji. Na przykład, ataki w rodzaju command and control będą wyglądały jak próba nagłośnienia danej kwestii (beaconing) — w sieci widoczne będą okresowe wzrosty ruchu. I to jest krok pierwszy. Ale krok pierwszy obejmie również każdą aplikację mobilną, która kiedykolwiek istniała, ponieważ powiadomienia push wyglądają dokładnie tak samo – mówi.

W pierwszej kolejności należy zająć się konkretnym problemem bezpieczeństwa, który należy rozwiązać – pozwala to uniknąć problemu z nadzorowanym lub nienadzorowanym wstępnym uczeniem maszynowym.

– Jeśli próbujemy sprostać wyzwaniu związanemu z bezpieczeństwem, musimy zrozumieć najpierw, jaki problem rozwiązujemy. Należy rozpocząć od zidentyfikowania problemu z analitykami bezpieczeństwa. Na przykład, chcę znaleźć atak typu command and control w ruchu sieciowym HTTPS. Współpracujemy, aby zrozumieć najlepszą metodę rozwiązania problemu. Czy problem dotyczy klasyfikacji? Czy jest to może problem wskazania anomalii? – tłumaczy przedstawiciel Vectra AI.

Hakerzy też mają słabe punkty

Hakerzy mają jedną zaletę. Postępują zgodnie z tym samym typem procedury, niezależnie od konkretnej topologii sieci. Okazuje się, że dla atakujących nie ma rozróżnienia między wewnętrzną siecią LAN, lokalnym centrum danych lub dowolną liczbą zdalnych chmur — dla nich to tylko jedna sieć. Ich cele są takie same, a zatem podejście w zakresie infiltracji, samopropagacji i przemieszczania się, ataku command and control, zbierania danych poświadczających, eksfiltracji danych czy szyfrowania jest bardzo mocno ustandaryzowane. Poprzez nauczenie się typowych działań atakujących, odpowiednio stworzone algorytmy mogą ustalić wzorce i odpowiednio zareagować.

Tym bardziej, że praca zdalna sprawiła, że zmieniła się powierzchnia ataku —zwiększone wykorzystanie usług w chmurze, większa liczba usług wymaganych do wykonania codziennej pracy i inne czynniki, takie jak rosnąca obecność IIoT i IoT w Sieci TCP/IP. Rozszerzony obszar ataku jest jednym z tematów dokładnie zbadanych przez Gartner Security Operations Hype Cycle.

Niezależnie od tego, skąd pochodzi atak i za pomocą którego mechanizmu atakujący zdobywają punkt zaczepienia, istnieją oczywiście wskazówki dotyczące obecności złośliwych aktorów.

– Relacja między atakującym a punktem końcowym, który znajduje się w środku sieci, zawsze wygląda na odwróconą w stosunku do przypadku normalnego użytkownika końcowego i serwera po drugiej stronie. Aby atak command and control mógł zadziałać, relacja jest odwrócona, inicjatywa zawsze jest po stronie atakującego, klient odpowiada z wewnątrz sieci – mówi Putz.

Inteligentne narzędzia wymagają eksperckiej wiedzy

Narzędzia mogą być inteligentne, ale organizacje nie powinny zakładać, że personel ds. cyberbezpieczeństwa może być przez to mniej wykwalifikowany. Każde narzędzie cyberbezpieczeństwa nadal wymaga wiedzy fachowej, bez niej nie da się wyciągnąć klarownych wniosków z bardzo dynamicznego zestawu wyników.

– Narzędzia pomagają wykwalifikowanemu personelowi wykonywać swoją pracę bardziej efektywnie, a w krytycznej sytuacji nieuniknionego naruszenia reagować o wiele szybciej. Jako Vectra AI zapewniamy dużą ilość informacji w formie czystego sygnału. Nie wskazujemy masy detekcji rozproszonych po całej infrastrukturze. Nasze narzędzia zaprojektowaliśmy tak, aby wyłapać najbardziej krytyczne elementy sieci i wyciągnąć je na górę kolejki, pomagając ustalić firmie priorytety, co stanowi dla niej największe zagrożenie – wyjaśnia ekspert Vectra AI.

Jego zdaniem, obecnie nowoczesne narzędzia są niezbędne, ponieważ natura sieci bardzo się zmieniła i będzie nadal ewoluować. Definicja sieci musi się zmienić, ponieważ większość ludzi postrzega ją jako centrum danych, ale to znacznie więcej.

– Obecnie niezwykle ważne jest zapewnienie naprawdę czystego sygnału sieciowego, przyglądamy się również technologiom chmurowym. Niezależnie od tego, czy jest to infrastruktura jako usługa, platforma jako usługa, oprogramowanie, czy jako centrum danych; należy zapewnić widoczność całej powierzchni ataku, aby móc śledzić napastników, gdy się przemieszczają – podsumowuje Christian Putz.

Źródło: vectra.ai

Polski biznes nie jest przygotowany na cyberzagrożenia

Cyberbezpieczeństwo dla firm – skuteczne rozwiązania iIT Distribution Polska

Emitel Partnerem Technologicznym Impact’25

Więcej ważnych informacji

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Ochrona środowiska

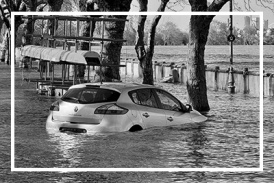

Kraje dotknięte powodzią z 2024 roku z dodatkowym wsparciem finansowym. Europosłowie wzywają do budowy w UE lepszego systemu reagowania na kryzysy

W lipcu Parlament Europejski przyjął wniosek o uruchomienie 280,7 mln euro z Funduszu Solidarności UE na wsparcie sześciu krajów dotkniętych niszczycielskimi powodziami w 2024 roku. Polska otrzyma z tego 76 mln euro, a środki mają zostać przeznaczone na naprawę infrastruktury czy miejsc dziedzictwa kulturowego. Nastroje polskich europosłów związane z funduszem są podzielone m.in. w kwestii tempa unijnej interwencji oraz związanej z nią biurokracji. Ich zdaniem w UE potrzebny jest lepszy system reagowania na sytuacje kryzysowe.

Handel

Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]

Działalność Nestlé w Polsce wsparła utrzymanie 45,2 tys. miejsc pracy i wygenerowała 20,1 mld zł wartości dodanej dla krajowej gospodarki. Firma przyczyniła się do zasilenia budżetu państwa kwotą 1,7 mld zł – wynika z „Raportu Wpływu Nestlé” w Polsce przygotowanego przez PwC na podstawie danych za 2023 rok.

Polityka

M. Kobosko: Surowce dziś rządzą światem i zdecydują o tym, kto wygra w XXI wieku. Zasoby Grenlandii w centrum zainteresowania

Duńska prezydencja w Radzie Unii Europejskiej rozpoczęła się 1 lipca pod hasłem „Silna Europa w zmieniającym się świecie”. Według zapowiedzi ma się ona skupiać m.in. na bezpieczeństwie militarnym i zielonej transformacji. Dla obu tych aspektów istotna jest kwestia niezależności w dostępie do surowców krytycznych. W tym kontekście coraz więcej mówi się o Grenlandii, autonomicznym terytorium zależnym Danii, bogatym w surowce naturalne i pierwiastki ziem rzadkich. Z tego właśnie powodu wyspa znalazła się w polu zainteresowania Donalda Trumpa.

Partner serwisu

Szkolenia

Akademia Newserii

Akademia Newserii to projekt, w ramach którego najlepsi polscy dziennikarze biznesowi, giełdowi oraz lifestylowi, a także szkoleniowcy z wieloletnim doświadczeniem dzielą się swoją wiedzą nt. pracy z mediami.

![Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]](https://www.newseria.pl/files/1097841585/fabryka-nesquik_1,w_85,r_png,_small.png)

.gif)

|

| |

| |

|