7 mitów na temat cyberbezpieczeństwa, które mogą narazić Cię na ryzyko

Monday PR Sp. z o.o. Sp.k.

Górskiego 9

00-033 Warszawa

biuro|mondaypr.pl| |biuro|mondaypr.pl

+48 224878421

www.mondaypr.pl

Jest coś niezaprzeczalnie przekonującego w dobrym micie. Może dlatego, że możliwość chwilowej ucieczki od rzeczywistości, potrafi dobrze na nas wpływać. Niektóre mity mogą przypominać scenariusz z filmu i faktycznie być źródłem rozrywki. Jednak wśród tych, które krążą w temacie bezpieczeństwa cybernetycznego są takie, które mogą narazić firmę na poważne ryzyko. Fałszywe przekonania dotyczące tego, co chroni (lub nie) cyfrowy ślad, jest prostą drogą do naruszeń. Czas przełamać te mity i zapewnić lepszą ochronę.

Siedem mitów na temat cyberbezpieczeństwa:

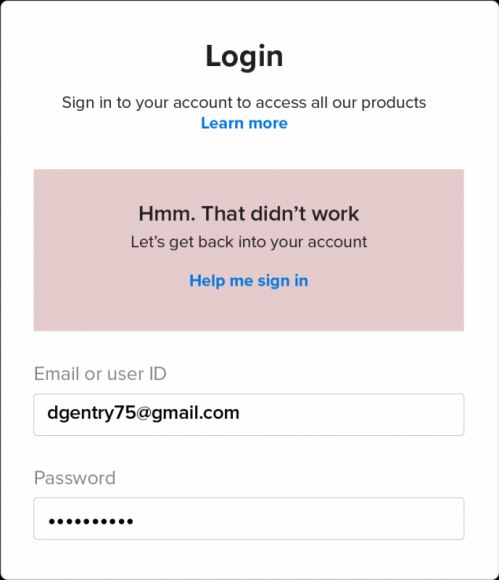

1. MIT: Uwierzytelnianie wieloskładnikowe zapobiega wykorzystywaniu skradzionych danych dostępowych (credential stuffing)

Choć uwierzytelnianie wieloskładnikowe jest ważnym narzędziem w zakresie cyberbezpieczeństwa, to jednak nie chroni całkowicie przed atakami credential stuffing. Dlaczego? Gdy hakerzy, próbują zalogować się za pomocą niepoprawnych danych, serwer odpowiada im komunikatem błędu. Natomiast wtedy, gdy dane logowania są poprawne – serwer poprosi o drugi składnik uwierzytelniania i zazwyczaj tym samym ujawnia wybraną przez użytkownika metodę tego zabezpieczenia. W obu tych przypadkach haker dostaje więc pewne informacje, a każda informacja może zostać wykorzystana do dalszych ataków. Gdy atakujący zna już poprawne dane dostępowe, może skupić się na pozyskaniu dostępu do drugiego składnika uwierzytelniającego, wykorzystując takie metody jak np. inżynieria społeczna lub zamiana karty SIM.

2. MIT: Tylko część ruchu jest zautomatyzowana, nie ma on więc dużego znaczenia

Firmy bardzo często nie doceniają stopnia zagrożenia ze strony zautomatyzowanych metod ataków. Botnety, otwarte serwery proxy, zainfekowane urządzenia IoT, sieci VPN udostępniane przez społeczność czy serwery wirtualne, umożliwiają atakującym przeprowadzanie mocno rozproszonych ataków przy użyciu milionów adresów IP z całego świata. Dostępne środki zapobiegawcze, takie jak firewalle aplikacji internetowych, zwykle wykrywają tylko niewielką część ruchu związanego z atakiem, na ogół pochodzącą z listy 10 najbardziej aktywnych adresów IP. Podobne zabezpieczenia nie uwzględniają więc ogromnej części mało aktywnych adresów IP, a to właśnie one zazwyczaj odpowiadają za większość ruchu związanego z atakiem.

3. MIT: CAPTCHA skutecznie zatrzymuje boty

CAPTCHA jest świetnym sposobem na to, żeby na chwilę zdenerwować użytkowników, ale dla hakerów jest niestety tylko krótkotrwałą przeszkodą. Na rynku istnieją tzw. „ludzkie farmy”, takie jak rosyjska 2CAPTCHA. Oferują one automatyczny dostęp przez API do swoich pracowników, którzy ręcznie rozwiązują CAPTCHA przez cały dzień, co umożliwia zautomatyzowane ataki.

4. MIT: Agregatory usług finansowych i programów lojalnościowych są w pełni bezpieczne

Wiele osób przy logowaniu się na swoje internetowe konta bankowe wykorzystuje usługi agregatorów finansowych. Działają one na podobnej zasadzie, jak agregatorzy programów lojalnościowych, gdzie wystarczy się zalogować do jednego konta, aby zbierać punkty w różnych sklepach, hotelach, liniach lotniczych, a ich stan móc sprawdzać w jednym miejscu. Te usługi wymagają jednak podania nazwy użytkownika i hasła dla każdego konta, aby mieć możliwość pobierania aktualnych danych i wyświetlania ich w jednym miejscu. Problemem jest to, że agregatory są uwielbiane przez hakerów. Dzięki dostępowi do par: nazwa użytkownika + hasło (które są sprzedawane w darknecie), programowo testują poświadczenia logowania do setek innych witryn za pośrednictwem agregatorów. Ponieważ użytkownicy często korzystają z tych samych loginów i haseł w wielu miejscach, przestępcy uzyskują tym sposobem dostęp do tysięcy kont.

5. MIT: Ochrona klientów i marki wiąże się z niedogodnościami dla użytkowników

Nie do końca wiadomo, skąd wynika przekonanie, że sposoby zapewniające bezpieczeństwo muszą być frustrujące, żeby były skuteczne. Cyberbezpieczeństwo nie jest jak robienie tatuażu – nie powinno boleć. Istnieją naprawdę skuteczne środki zapobiegające przestępstwom w sieci, które działają bez wiedzy użytkownika – w tym kierunku wszyscy powinni zmierzać. Przykładem może być biometria behawioralna, która działa w tle i po cichu analizuje naciśnięcia klawiszy, zdarzenia dotykowe, ruchy kursora myszy czy orientację urządzenia, aby ustalić profil użytkownika i zabezpieczyć go. Wszystkie te dane są następnie analizowane i oceniane, aby obliczyć współczynnik podobieństwa między bieżącą aktywnością użytkownika, a historycznym, typowym zachowaniem, co ma na celu zapobieganie przejęciu kont przez hakerów.

Ten rodzaj zabezpieczeń jest znacznie skuteczniejszy niż tradycyjne logowanie. Jeśli systemy działające w tle nie mogą zweryfikować konkretnego użytkownika z określonym poziomem pewności, wymuszają uwierzytelnianie wieloskładnikowe, żeby potwierdzić tożsamość. I jest to jedyna niedogodność, z jaką powinien się spotkać użytkownik.

6. MIT: Jeśli nie ma strat, nie ma przestępstwa

Oszustwo zawsze jest oszustwem, nawet jeśli nie prowadzi do utraty danych. W przeciwnym razie można by powiedzieć też, że nie ma choroby, dopóki nie ma żadnych objawów – a jest to przecież zupełnie nieprawdziwe. Prawda jest taka, że oszustwo ma miejsce w każdym przypadku, gdy hakerzy podejmują nieuczciwe działania – nie musi dojść do kradzieży. Warto o tym pomyśleć w ten sposób: jeśli haker uzyskał dostęp do konta e-mail i nawet nie podjął dalszych działań, to nadal jest to oszustwo, nie musi z tych danych skorzystać i niczego „kraść”. Zwłaszcza, że dane dostępowe mogą być wykorzystane w przyszłości. Przestępcy uzyskują dostęp do konta i czekają na okazję do ataku w odpowiednim momencie. Inflitracja firm na długo przed rzeczywistym atakiem nie jest niczym zaskakującym.

7. MIT: Polityki dotyczące ustawienia hasła zawsze powinny wymagać znaków specjalnych

Znaki specjalne nie zawsze wzmacniają hasło. Siła hasła mierzona jest za pomocą specjalnego wskaźnika „S” – który oznacza entropię. Wskaźnik ten rośnie wraz ze wzrostem nieporządku w danym haśle. Oczywiście hasło „Watch4T! M3” jest znacznie silniejsze niż „qwerty”, ale „Caterpillar Motorboat Tree January” jest ponad trzy razy silniejsze niż „Watch4T! M3”, choć nie zawiera ani jednego znaku specjalnego. Ważne jest więc, żeby pamiętać, że hasła powinny koncentrować się raczej na długości, a znaki specjalne są tylko uzupełnieniem. Ich obowiązkowe stosowanie może być frustrujące dla użytkownika, a nie zawsze daje pożądany efekt.

Dan Woods, wiceprezes Shape Intelligence Center, Shape Security F5 Networks

Polski biznes nie jest przygotowany na cyberzagrożenia

Cyberbezpieczeństwo dla firm – skuteczne rozwiązania iIT Distribution Polska

Emitel Partnerem Technologicznym Impact’25

Więcej ważnych informacji

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Problemy społeczne

Ślązacy wciąż nie są uznani za mniejszość etniczną. Temat języka śląskiego wraca do debaty publicznej i prac parlamentarnych

W Polsce 600 tys. osób deklaruje narodowość śląską, a 460 tys. mówi po śląsku. Kwestia uznania etnolektu śląskiego za język regionalny od lat wzbudza żywe dyskusje. Zwolennicy zmiany statusu języka śląskiego najbliżej celu byli w 2024 roku, ale nowelizację ustawy o mniejszościach narodowych i etnicznych zablokowało prezydenckie weto. Ostatnio problem wybrzmiał podczas debaty w Parlamencie Europejskim, ale zdaniem Łukasza Kohuta z PO na forum UE również trudna jest walka o prawa mniejszości etnicznych i językowych.

Transport

Polacy z niejednoznacznymi opiniami na temat autonomicznych pojazdów. Wiedzą o korzyściach, ale zgłaszają też obawy

Polacy widzą w pojazdach autonomicznych szansę na poprawę bezpieczeństwa na drogach i zwiększenie mobilności osób starszych czy z niepełnosprawnościami. Jednocześnie rozwojowi technologii AV towarzyszą obawy, m.in. o utratę kontroli nad pojazdem czy o większą awaryjność niż w przypadku tradycyjnych aut – wynika z prowadzonych przez Łukasiewicz – PIMOT badań na temat akceptacji społecznej dla AV. Te obawy wskazują, że rozwojowi technologii powinna także towarzyszyć edukacja, zarówno kierowców, jak i pasażerów. Eksperci mówią także o konieczności transparentnego informowania o możliwościach i ograniczeniach AV.

Prawo

70 proc. Polaków planuje wyjazd na urlop w sezonie letnim 2025. Do łask wracają wakacje last minute

Ponad 70 proc. Polaków planuje wyjechać na urlop w sezonie letnim, czyli między końcem czerwca a końcem września – wynika z badania Polskiej Organizacji Turystycznej. 35 proc. zamierza wyjechać tylko raz, a 30 proc. – co najmniej dwa razy. Z grupy wyjeżdżających jedna trzecia wybierze się na wyjazd zagraniczny. Jak wskazuje Katarzyna Turosieńska z Polskiej Izby Turystyki, po kilku latach ponownie do łask wracają oferty last minute, a zagraniczne kierunki pozostają niezmienne – prym wiodą m.in. Grecja, Tunezja, Egipt czy Hiszpania.

Partner serwisu

Szkolenia

Akademia Newserii

Akademia Newserii to projekt, w ramach którego najlepsi polscy dziennikarze biznesowi, giełdowi oraz lifestylowi, a także szkoleniowcy z wieloletnim doświadczeniem dzielą się swoją wiedzą nt. pracy z mediami.

![Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]](https://www.newseria.pl/files/1097841585/fabryka-nesquik_1,w_85,r_png,_small.png)

.gif)

|

| |

| |

|