Automatyzacja jednym z kluczy do wsparcia programistów

Monday PR Sp. z o.o. Sp.k.

Górskiego 9

00-033 Warszawa

biuro|mondaypr.pl| |biuro|mondaypr.pl

+48 224878421

www.mondaypr.pl

Ireneusz Wiśniewski, dyrektor zarządzający w F5 Poland, mówi o tym, jak wzmocnić pozycję programistów, jednocześnie chroniąc przed skomplikowaniem, wysokimi kosztami i zagrożeniami bezpieczeństwa. Jego zdaniem, jednym z kluczowych działań jest automatyzacja, którą wdraża już 65% przedsiębiorstw zbadanych przez F5.

Transformacja polegająca na powielaniu istniejącej funkcjonalności, dziś już nie wystarczy. Utrzymanie uwagi i przychylności klientów korzystających z rozwiązań IT, wymaga generowania rozwiązań cyfrowych, które są po prostu atrakcyjne i konkurencyjne.

Wszystkie organizacje i branże powinny umożliwić programistom tworzenie kolejnych, przydatnych usług cyfrowych, aplikacji mobilnych, czy cyfrowych doświadczeń. W naszym rozumieniu oznacza to zaufanie, autonomię i świadome podejmowanie decyzji. Programiści powinni mieć możliwość wyboru narzędzi, dokonywać kluczowych wyborów projektowych i usługowych dla tworzonych przez siebie cyfrowych rozwiązań. – mówi Ireneusz Wiśniewski.

Innowacje wiążą się z kosztami

Wzmocnienie pozycji programistów jest kluczem do stymulowania innowacji, jednak dla bezpieczeństwa wymaga pewnych ram i dyscypliny. Programiści bardzo cenią narzędzia (często open source), jednak nieograniczone możliwości ich wykorzystywania prowadzą do niekontrolowanego rozrostu portfela, w którym kilka technologii może dublować wykonywanie tego samego zadania. Architektury stają się przez to znacznie bardziej złożone, z czym wiążą się także wyższe koszty zarządzania wraz z ryzykiem operacyjnym i kwestiami bezpieczeństwa. Jak pokazują analizy F5, złożoność – nawet przy bezpłatnych narzędziach open source – zwiększa koszty.

Im więcej narzędzi, tym więcej czasu zespoły odpowiadające za infrastrukturę i platformy muszą poświęcić na ich utrzymanie. Wdrażanie do pracy nowych programistów jest w takim przypadku również bardziej skomplikowane i czasochłonne, ponieważ muszą zapoznać się z interfejsem użytkownika każdego narzędzia, w tym z jego unikalnymi cechami.

Złożoność prowadzi również do potencjalnych przestojów: więcej aktywnych elementów z własnymi modelami operacyjnymi i łańcuchami narzędzi zwiększa szanse przeciążenia, utraty kontroli. Gdy dojdzie już do awarii aplikacji ryzyko utraty reputacji, klientów i finansowe rosną. Użytkownicy mogą stracić cierpliwość zanim organizacja rozwiąże problem.

Złoty środek na budowanie wsparcia

Wsparcie budowane na czterech poniższych elementach wzmocni siły programistów, jednocześnie chroniąc organizację przed złożonością, kosztami i zagrożeniami bezpieczeństwa.

Przesunięcie w lewo

Programiści chcą kodować, żeby zbudować nowe funkcjonalności. Poświęcanie czasu i energii na kwestie bezpieczeństwa nie jest już w ścisłym obszarze ich zainteresowań. Wprowadzenie zabezpieczeń na wcześniejszym etapie cyklu życia oprogramowania sprawi, że programiści będą mieli ułatwione zadanie i zechcą uczynić je częścią swojego workflow.

Dotąd mniej niż 40% organizacji zmieniło praktyki bezpieczeństwa w sposób zgodny z zasadami DevSecOps .

Przesunięcie w lewo jest więc wdrażaniem zabezpieczeń podczas pisania kodu - niezależnie od tego, czy chodzi o oceny modeli zagrożeń, audyty kodu czy stosowanie zasad bezpieczeństwa za pomocą mechanizmów kontroli, takich jak zapora aplikacji internetowej (WAF). Ma też ułatwić wykonywanie tych zadań w ramach istniejących przepływów pracy.

Nowoczesny open source

Programiści sięgają po open source w pierwszej kolejności. Wsparcie zadziała, gdy dostaną narzędzia pasujące do tego etosu i preferencji technologicznych. W końcu większość firm korzysta z oprogramowania open source — z Linuksem, Dockerem, Kubernetesem i tysiącami innych narzędzi na czele.

Według raportu Red Hat The State of Enterprise Open Source na rok 2021, 90% liderów IT korzysta z korporacyjnego open source. Oferta jest ogromna. Dlatego trzeba zapobiegać nadmiernemu rozrastaniu narzędzi poprzez standaryzację na wyselekcjonowanym zestawie narzędzi open source, odpowiednich dla preferencji deweloperów w organizacji.

Infrastruktura jako kod

Przesunięcie zabezpieczeń w lewo i przyjęcie open source opiera się na innej, najlepszej praktyce: traktowaniu infrastruktury jako kodu. Oznacza to wdrażanie kodu jako oprogramowania lub usług, które mogą być programowane przez interfejsy API.

Według raportu F5 State of Application Strategy in 2021, 52% organizacji przyjęło praktyki Infrastructure as Code (IaC). IaC oznacza, że infrastruktura może być skalowana w górę i w dół. Traktowanie całej nowoczesnej infrastruktury aplikacji jako kodu, przesuwa odpowiedzialność za konfigurowanie infrastruktury najbliżej tych, którzy najlepiej znają aplikację: programistów i zespołów DevOps. Pojawienie się kontenerów zrewolucjonizowało sposób wdrażania infrastruktury i umożliwiło deweloperom i zespołom DevOps łatwe projektowanie i wywoływanie infrastruktury najlepiej dostosowanej do ich wdrożeń aplikacji.

Architektura samoobsługowa

Przesunięcie zabezpieczeń w lewo, przyjęcie open source i wdrożenie infrastruktury jako kodu, przy jednoczesnym umożliwieniu programistom swobody w działaniu bez barier ochronnych, niesie ze sobą ryzyko operacyjne. Dlatego potrzebna jest infrastruktura samoobsługowa. Ułatwi to programistom wdrażanie potrzebnej infrastruktury i usług oraz zmniejszy złożoność przy jednoczesnej kontroli kosztów.

Raport F5 State of Application Strategy 2021 ujawnił, że 65% organizacji przyjęło automatyzację i orkiestrację. Z kolei 68% stosuje automatyzację sieci i bezpieczeństwa. Dzięki temu zespoły DevOps, NetOps, SecOps i Platform Ops mogą ułatwić deweloperom dostarczanie infrastruktury za pośrednictwem katalogów samoobsługowych, dzięki kontenerom, które ograniczają zatwierdzone wdrożenia do sprawdzonych pod względem bezpieczeństwa i skutecznych w środowisku produkcyjnym.

To dlatego chmura publiczna stała się tak popularna. Działa jako portal samoobsługowy dla katalogu technologii przyjaznych dla programistów, umożliwiając nawet małym zespołom tworzenie i skalowanie aplikacji. Wiemy, że dostawcy usług w chmurze nie zawsze zapewniają najbezpieczniejsze konfiguracje domyślne. Dlatego tak ważne jest, aby zarządzać własnymi sprawdzonymi modelami i konfigurować je tak, aby chroniły własną infrastrukturę.

Innowacje dla produktywności i postępu

W ciągu ostatnich dwóch lat zaobserwowaliśmy, że organizacje, które szybko zaufały programistom w obszarze budowania innowacji, czerpią z tego korzyści.

Wiele z nich stworzyło nowe kanały sprzedaży lub umożliwiło całkowitą zmianę architektury aplikacji i infrastruktury na potrzeby przyszłych rozproszonych struktur wdrożeniowych opartych na chmurze i usługach. Te organizacje są dziś w lepszej sytuacji i mogą myśleć perspektywicznie.

Przesunięcie w lewo, włączenie open source, skalowanie infrastruktury jako kodu, tworzenie architektury samoobsługowej oraz tworzenie aplikacji adaptacyjnych w oparciu o najnowocześniejsze i najbardziej odporne technologie, takie jak Kubernetes, napędzają innowacje cyfrowe.

„Deweloper też człowiek”

Chmura nauczyła nas, że jeśli bezpieczeństwo i infrastruktura są wystarczająco łatwe w obsłudze, programiści będę mieli możliwość wprowadzania innowacji.

Opisana wyżej ochrona jest niezbędna do zapewnienia nowoczesnego, natywnego dla chmury doświadczenia, ale w bezpieczny i niezależny od chmury sposób. Programiści to ludzie, którym trzeba ułatwiać pracę, żeby możliwie szybko zyskać na bezpiecznych innowacjach na dużą skalę.

Informacje o F5

F5 (NASDAQ: FFIV) to firma zajmująca się bezpieczeństwem i dostarczaniem aplikacji w środowiskach wielochmurowych oraz umożliwia klientom – w tym największym na świecie przedsiębiorstwom, instytucjom finansowym, dostawcom usług i rządom – wprowadzanie w życie niezwykłych doświadczeń cyfrowych. Po więcej informacji przejdź do strony f5.com. Śledź @F5 na Twitterze lub odwiedź nasz profil LinkedIn I Facebook, aby uzyskać więcej informacji na temat F5, jej partnerów i technologii.

F5 i BIG-IP są znakami towarowymi, znakami usługowymi lub nazwami handlowymi firmy F5, Inc. w Stanach Zjednoczonych i innych krajach. Wszystkie inne nazwy produktów i firm w niniejszym dokumencie mogą być znakami towarowymi ich odpowiednich właścicieli.

Polski biznes nie jest przygotowany na cyberzagrożenia

Cyberbezpieczeństwo dla firm – skuteczne rozwiązania iIT Distribution Polska

Emitel Partnerem Technologicznym Impact’25

Więcej ważnych informacji

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Ochrona środowiska

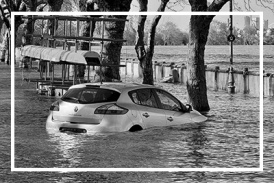

Kraje dotknięte powodzią z 2024 roku z dodatkowym wsparciem finansowym. Europosłowie wzywają do budowy w UE lepszego systemu reagowania na kryzysy

W lipcu Parlament Europejski przyjął wniosek o uruchomienie 280,7 mln euro z Funduszu Solidarności UE na wsparcie sześciu krajów dotkniętych niszczycielskimi powodziami w 2024 roku. Polska otrzyma z tego 76 mln euro, a środki mają zostać przeznaczone na naprawę infrastruktury czy miejsc dziedzictwa kulturowego. Nastroje polskich europosłów związane z funduszem są podzielone m.in. w kwestii tempa unijnej interwencji oraz związanej z nią biurokracji. Ich zdaniem w UE potrzebny jest lepszy system reagowania na sytuacje kryzysowe.

Handel

Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]

Działalność Nestlé w Polsce wsparła utrzymanie 45,2 tys. miejsc pracy i wygenerowała 20,1 mld zł wartości dodanej dla krajowej gospodarki. Firma przyczyniła się do zasilenia budżetu państwa kwotą 1,7 mld zł – wynika z „Raportu Wpływu Nestlé” w Polsce przygotowanego przez PwC na podstawie danych za 2023 rok.

Polityka

M. Kobosko: Surowce dziś rządzą światem i zdecydują o tym, kto wygra w XXI wieku. Zasoby Grenlandii w centrum zainteresowania

Duńska prezydencja w Radzie Unii Europejskiej rozpoczęła się 1 lipca pod hasłem „Silna Europa w zmieniającym się świecie”. Według zapowiedzi ma się ona skupiać m.in. na bezpieczeństwie militarnym i zielonej transformacji. Dla obu tych aspektów istotna jest kwestia niezależności w dostępie do surowców krytycznych. W tym kontekście coraz więcej mówi się o Grenlandii, autonomicznym terytorium zależnym Danii, bogatym w surowce naturalne i pierwiastki ziem rzadkich. Z tego właśnie powodu wyspa znalazła się w polu zainteresowania Donalda Trumpa.

Partner serwisu

Szkolenia

Akademia Newserii

Akademia Newserii to projekt, w ramach którego najlepsi polscy dziennikarze biznesowi, giełdowi oraz lifestylowi, a także szkoleniowcy z wieloletnim doświadczeniem dzielą się swoją wiedzą nt. pracy z mediami.

![Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]](https://www.newseria.pl/files/1097841585/fabryka-nesquik_1,w_85,r_png,_small.png)

.gif)

|

| |

| |

|