Spamerzy używają koronawirusa by wdrożyć keyloggera

Epidemia związana z koronawirusem trwa i co gorsza każdego dnia możemy przeczytać o nowych zakażeniach na całym świecie. Niestety, są też osoby, które na tym ogólnoświatowym problemie chcą mieć korzyści. Mowa o hakerach, którzy za pomocą COVID-2019 chcą nakłonić użytkowników komputerów do pobrania złośliwego oprogramowania. Cel? Kradzież cennych informacji ze sprzętu ofiar.

Każdego dnia możemy doświadczyć ataków spamerów, którzy szukają sposobu na włamanie się do naszych komputerów. Wirusy rozprzestrzeniane za pomocą wiadomości e-mail w postaci załączonych plików nie są niczym nowym. Mimo to hakerzy cały czas próbują uzyskać dostęp do naszych danych. Aby zmniejszyć naszą czujność korzystają z… epidemii koronawirusa, który atakuje cały świat. W jaki sposób? To wręcz oczywiste. Eksperci do spraw bezpieczeństwa oprogramowania zaobserwowali rozprzestrzenianie się pliku o nazwie “CoronaVirusSafetyMeasures_pdf”, co można tłumaczyć jako sugestie dotyczące działań prewencyjnych mających na celu uniknięcie zarażenia COVID-2019. Oczywiście osoba, która będzie chciała uruchomić plik otworzy RAT droppera, czyli trojana umożliwiającego zdalny dostęp do oprogramowania. Działa on jako keylogger, który rejestruje wszystkie naciśnięcia klawiszy. Jak łatwo się można domyślić, zapisuje on także nasze hasła, które każdego dnia wpisujemy w formularzach do logowania, na przykład na łamach portalu bankowego.

Porady jak radzić sobie z koronawirusem z nieznanego źródła? Pod żadnym pozorem nie uruchamiaj załącznika!

Większość z nas korzysta z jakiegoś oprogramowania antywirusowego, nawet Windows Defender, który jest zainstalowany na praktycznie każdym komputerze. Dlatego też w pewnym stopniu jesteśmy oczywiście zabezpieczeni przed atakami. Rzecz jasna w takim przypadku po kliknięciu w taki plik nic złego by się nie wydarzyło. Tak zwany dropper to dopiero początek problemów związanych z atakiem, ponieważ plik ten uruchamia szereg kroków mających na celu właściwy atak na nasz komputer.

Przede wszystkim uruchomiony dropper rozpoczyna pobieranie zaszyfrowanego pliku binarnego. To powoduje pobranie dwóch plików: “filename1.vbs” oraz “filename1.exe”. Zachowują się w rejestrze systemu Windows, aby działać nawet po zresetowaniu komputera. Po tej operacji prawdopodobnie powinien już pracować keylogger, który ma na celu rejestrację wszystkich kliknięć na klawiaturze. Te dane zapisuje w pliku, który następnie wysyła do serwera na adres 66.154.98.108. Jest to amerykański dostawca hostingu, który działa od 2012 roku.

“Jak widzimy na powyższym przykładzie hakerzy zrobią wszystko, aby uzyskać dostęp do naszych danych. Jednym ze sposobów jest uśpienie naszej czujności. Niestety koronawirus, który rozprzestrzenia się w błyskawicznym tempie wcale nam nie pomaga w racjonalnym myśleniu. Chcemy uzyskać jak najwięcej informacji na temat tego, jak się uchronić przed COVID-2019, a to może nas niestety… zgubić. Dlatego też należy zachować czujność i nie uruchamiać plików pochodzących z nieznanych źródeł. Niezależnie, czy mówimy tutaj o wiadomościach e-mail, bannerach na stronach internetowych czy innych miejscach, do których niekoniecznie mamy zaufanie.” - sugeruje Mariusz Politowicz ekspert ds. bezpieczeństwa w Bitdefender

Polski biznes nie jest przygotowany na cyberzagrożenia

Cyberbezpieczeństwo dla firm – skuteczne rozwiązania iIT Distribution Polska

Emitel Partnerem Technologicznym Impact’25

Więcej ważnych informacji

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Ochrona środowiska

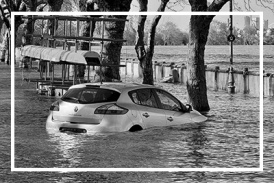

Kraje dotknięte powodzią z 2024 roku z dodatkowym wsparciem finansowym. Europosłowie wzywają do budowy w UE lepszego systemu reagowania na kryzysy

W lipcu Parlament Europejski przyjął wniosek o uruchomienie 280,7 mln euro z Funduszu Solidarności UE na wsparcie sześciu krajów dotkniętych niszczycielskimi powodziami w 2024 roku. Polska otrzyma z tego 76 mln euro, a środki mają zostać przeznaczone na naprawę infrastruktury czy miejsc dziedzictwa kulturowego. Nastroje polskich europosłów związane z funduszem są podzielone m.in. w kwestii tempa unijnej interwencji oraz związanej z nią biurokracji. Ich zdaniem w UE potrzebny jest lepszy system reagowania na sytuacje kryzysowe.

Handel

Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]

Działalność Nestlé w Polsce wsparła utrzymanie 45,2 tys. miejsc pracy i wygenerowała 20,1 mld zł wartości dodanej dla krajowej gospodarki. Firma przyczyniła się do zasilenia budżetu państwa kwotą 1,7 mld zł – wynika z „Raportu Wpływu Nestlé” w Polsce przygotowanego przez PwC na podstawie danych za 2023 rok.

Polityka

M. Kobosko: Surowce dziś rządzą światem i zdecydują o tym, kto wygra w XXI wieku. Zasoby Grenlandii w centrum zainteresowania

Duńska prezydencja w Radzie Unii Europejskiej rozpoczęła się 1 lipca pod hasłem „Silna Europa w zmieniającym się świecie”. Według zapowiedzi ma się ona skupiać m.in. na bezpieczeństwie militarnym i zielonej transformacji. Dla obu tych aspektów istotna jest kwestia niezależności w dostępie do surowców krytycznych. W tym kontekście coraz więcej mówi się o Grenlandii, autonomicznym terytorium zależnym Danii, bogatym w surowce naturalne i pierwiastki ziem rzadkich. Z tego właśnie powodu wyspa znalazła się w polu zainteresowania Donalda Trumpa.

Partner serwisu

Szkolenia

Akademia Newserii

Akademia Newserii to projekt, w ramach którego najlepsi polscy dziennikarze biznesowi, giełdowi oraz lifestylowi, a także szkoleniowcy z wieloletnim doświadczeniem dzielą się swoją wiedzą nt. pracy z mediami.

![Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]](https://www.newseria.pl/files/1097841585/fabryka-nesquik_1,w_85,r_png,_small.png)

.gif)

|

| |

| |

|