Zarządzanie hasłami pochłania czas, pieniądze i energię.

W ramach badania „Measuring Password Fatigue: Usability and Cybersecurity Impacts” firma Beyond Identity przeprowadziła ankietę, aby sprawdzić jak zmęczenie hasłami wpływa na codzienne życie oraz pracę. Niemal 40 proc. respondentów stwierdziło, że odczuwa wysoki stopień zmęczenia hasłami. Wymagania dotyczące haseł, obowiązkowe zmiany, pytania bezpieczeństwa i inne działania podejmowane przez organizacje w celu zabezpieczenia ich kont sieciowych i danych wywołują stres w życiu zawodowym oraz prywatnym. Ponad trzy czwarte ankietowanych przyznało, że wpływa to na ich produktywność i energię psychiczną.

Wśród ankietowanych pełnoetatowych użytkowników biznesowych 34 proc. przyznało, że tworzy nowe konta z hasłami przynajmniej raz w tygodniu. Średnio poświęcają 12 minut na utworzenie lub odzyskanie hasła.

Poza wywoływaniem problemów z bezpieczeństwem zmęczenie hasłem kosztuje. Średnio organizacje wydawały rocznie 480 USD na pracownika na czas stracony z powodu problemów z hasłami. W organizacjach, w których pracownicy stwierdzili duże zmęczenie hasłami, koszt ten wzrósł do 670 USD na pracownika.

Na pytanie, w jaki sposób obecnie przechowują swoje hasła, 72 proc. respondentów odpowiedziało, że zachowuje je online, 57 proc. przechowuje na komputerze, a 11 proc. próbuje je zapamiętać. Ludzie w naturalny sposób sięgają po różne metody przechowywania swoich haseł lub zarządzania nimi. Niektórzy używają pakietu Microsoft Office lub pakietu Google Workspace, co oznacza, że zapisują swoje hasła w postaci zwykłego tekstu w dokumencie lub arkuszu kalkulacyjnym. Inni polegają na menedżerze haseł lub funkcji automatycznego zapisywania przeglądarki.

- Na przestrzeni kilku ostatnich lat pojawiło się kilka metod ułatwiających procesy uwierzytelniania. Jeden z przykładów stanowi logowanie jednokrotne umożliwiające pracownikom korzystanie z pojedynczego zestawu poświadczeń w celu uzyskania dostępu do różnych, ale powiązanych aplikacji i kont. Bardzo szybko rośnie też popularność biometrii. Więcej systemów operacyjnych, witryn i aplikacji obsługuje skanowanie twarzy lub odcisków palców w celu zalogowania się na określone konto. Choć jak do tej pory ten sposób jest dostępny przede wszystkim na urządzeniach mobilnych - tłumaczy Mariusz Politowicz z firmy Marken, dystrybutor rozwiązań Bitdefender w Polsce.

Metody uwierzytelniania bez stosowania haseł stają się coraz bardziej wszechobecne. FIDO Alliance we współpracy z Google, Microsoft i Apple ogłosił niedawno wsparcie dla nowej technologii bezhasłowej, która używałaby kluczy przechowywanych na smartfonie do logowania na pobliskich urządzeniach. Jednak wiele wskazuje na to, że hasła szybko nie znikną, więc chyba najlepszym rozwiązaniem do tworzenia, przechowywania i stosowania poświadczeń we wszystkich kontach i aplikacjach pozostaje menedżer haseł. Na razie jednak wciąż utknęliśmy z hasłami, więc menedżer haseł jest nadal najlepszym rozwiązaniem do tworzenia, przechowywania i stosowania poświadczeń we wszystkich kontach i aplikacjach.

Źródło: marken.com.pl; bitdefender.pl

Polski biznes nie jest przygotowany na cyberzagrożenia

Cyberbezpieczeństwo dla firm – skuteczne rozwiązania iIT Distribution Polska

Emitel Partnerem Technologicznym Impact’25

Więcej ważnych informacji

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Jedynka Newserii

Ochrona środowiska

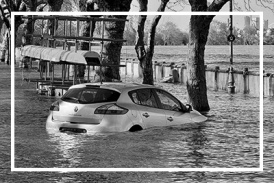

Kraje dotknięte powodzią z 2024 roku z dodatkowym wsparciem finansowym. Europosłowie wzywają do budowy w UE lepszego systemu reagowania na kryzysy

W lipcu Parlament Europejski przyjął wniosek o uruchomienie 280,7 mln euro z Funduszu Solidarności UE na wsparcie sześciu krajów dotkniętych niszczycielskimi powodziami w 2024 roku. Polska otrzyma z tego 76 mln euro, a środki mają zostać przeznaczone na naprawę infrastruktury czy miejsc dziedzictwa kulturowego. Nastroje polskich europosłów związane z funduszem są podzielone m.in. w kwestii tempa unijnej interwencji oraz związanej z nią biurokracji. Ich zdaniem w UE potrzebny jest lepszy system reagowania na sytuacje kryzysowe.

Handel

Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]

Działalność Nestlé w Polsce wsparła utrzymanie 45,2 tys. miejsc pracy i wygenerowała 20,1 mld zł wartości dodanej dla krajowej gospodarki. Firma przyczyniła się do zasilenia budżetu państwa kwotą 1,7 mld zł – wynika z „Raportu Wpływu Nestlé” w Polsce przygotowanego przez PwC na podstawie danych za 2023 rok.

Polityka

M. Kobosko: Surowce dziś rządzą światem i zdecydują o tym, kto wygra w XXI wieku. Zasoby Grenlandii w centrum zainteresowania

Duńska prezydencja w Radzie Unii Europejskiej rozpoczęła się 1 lipca pod hasłem „Silna Europa w zmieniającym się świecie”. Według zapowiedzi ma się ona skupiać m.in. na bezpieczeństwie militarnym i zielonej transformacji. Dla obu tych aspektów istotna jest kwestia niezależności w dostępie do surowców krytycznych. W tym kontekście coraz więcej mówi się o Grenlandii, autonomicznym terytorium zależnym Danii, bogatym w surowce naturalne i pierwiastki ziem rzadkich. Z tego właśnie powodu wyspa znalazła się w polu zainteresowania Donalda Trumpa.

Partner serwisu

Szkolenia

Akademia Newserii

Akademia Newserii to projekt, w ramach którego najlepsi polscy dziennikarze biznesowi, giełdowi oraz lifestylowi, a także szkoleniowcy z wieloletnim doświadczeniem dzielą się swoją wiedzą nt. pracy z mediami.

![Nestlé w Polsce podsumowuje wpływ na krajową gospodarkę. Firma wygenerowała 0,6 proc. polskiego PKB [DEPESZA]](https://www.newseria.pl/files/1097841585/fabryka-nesquik_1,w_85,r_png,_small.png)

.gif)

|

| |

| |

|